- Автор Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:52.

- Последнее изменение 2025-01-22 17:39.

Многоуровневая безопасность относится к безопасность системы, которые используют несколько компонентов для защиты операций на нескольких уровнях, или слои . Индивидуальный слои в мульти- многоуровневый подход к безопасности фокусируется на конкретной области, где вредоносное ПО может атаковать.

Впоследствии можно также спросить, что такое многоуровневая стратегия безопасности?

Многоуровневая безопасность , также известный как многоуровневая защита , описывает практику сочетания нескольких смягчающих безопасность средства управления для защиты ресурсов и данных. Другими словами, многоуровневая безопасность это практика использования множества разных безопасность контроль на разных уровнях для защиты активов.

Точно так же, каковы разные уровни безопасности? 7 уровней безопасности

- Политики информационной безопасности. Эти политики являются основой безопасности и благополучия наших ресурсов.

- Физическая охрана.

- Безопасные сети и системы.

- Программы уязвимостей.

- Сильные меры контроля доступа.

- Защита и резервное копирование данных.

- Контролируйте и тестируйте свои системы.

Точно так же спрашивается, каковы 3 элемента многоуровневой безопасности?

Многоуровневая безопасность, как и в предыдущем примере, известна как глубокоэшелонированная защита. Эта безопасность реализуется на перекрывающихся уровнях, которые обеспечивают три элемента, необходимые для защиты ресурсы : предотвращение, обнаружение и реагирование.

Что подразумевается под многоуровневым подходом к защите сети?

Слоистый безопасность возникает из желания скрыть недостатки каждого компонента путем объединения компонентов в единую комплексную стратегию, которая в целом больше суммы ее частей, ориентированная на технологии. реализация с искусственной целью защиты всей системы от угроз.

Рекомендуемые:

Что такое индуктивный подход к учебной программе?

Дедуктивный подход предполагает, что учащимся дается общее правило, которое затем применяется к конкретным языковым примерам и оттачивается с помощью практических упражнений. Индуктивный подход предполагает, что учащиеся выявляют или замечают закономерности и разрабатывают для себя `` правило '', прежде чем они начнут практиковать язык

Что такое подход «сверху вниз» в хранилище данных?

Подход «сверху вниз» Хранилище данных содержит атомарные данные или данные транзакций, извлеченные из одной или нескольких исходных систем и интегрированные в нормализованную корпоративную модель данных. Отсюда данные суммируются, разбиваются на размер и распределяются по одному или нескольким «зависимым» витринам данных

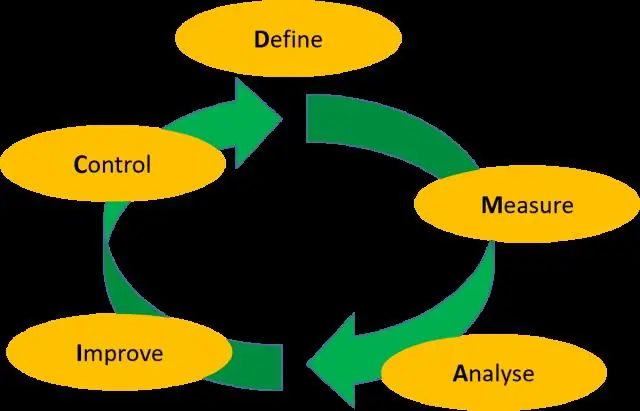

Что такое подход Dmaic?

DMAIC (аббревиатура от Define, Measure, Analyze, Improve and Control) (произносится как d? -MAY-ick) относится к управляемому данными циклу улучшения, используемому для улучшения, оптимизации и стабилизации бизнес-процессов и проектов. Цикл усовершенствования DMAIC - это основной инструмент, используемый для реализации проектов шести сигм

Что такое образцовый подход в психологии?

Теория образцов - это предложение, касающееся того, как люди классифицируют объекты и идеи в психологии. В нем утверждается, что индивиды выносят категориальные суждения, сравнивая новые стимулы с уже сохраненными в памяти примерами. Экземпляр, хранящийся в памяти, является «образцом»

Что такое многоуровневый подход?

Систему можно сделать модульной по-разному. Одним из методов является многоуровневый подход, при котором операционная система разбита на несколько уровней (уровней). Нижний уровень (уровень 0) - идентификатор оборудования; самый высокий (уровень N) - это пользовательский интерфейс. Такой подход упрощает отладку и проверку системы