Префикс uni-, означающий «один», является важным префиксом в английском языке. Например, приставка uni- породила слова unicycle, uniform и unison. Возможно, самый простой способ запомнить, что unic означает «один», - это использовать слово «единорог» или мифологическая лошадь, у которой был «один» рог

В вычислениях JIT-компиляция (также динамическая трансляция или компиляция во время выполнения) - это способ выполнения компьютерного кода, который включает компиляцию во время выполнения программы - во время выполнения - а не перед выполнением

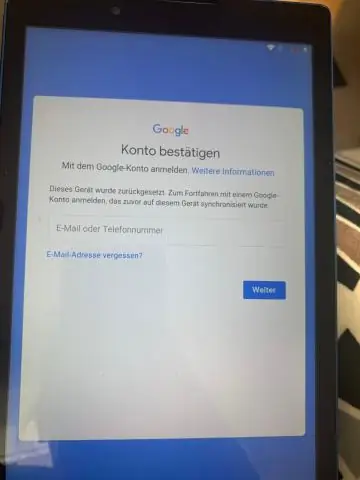

Что ж, вы можете получить root-права на свой телефон Android и установить стандартный Android. Но это аннулирует вашу гарантию. Плюс, это сложно, и далеко не все. Если вам нужен «стандартный Android» без рутирования, есть способ приблизиться: установить собственные приложения Google

Линейный вход - это аудиоразъем на аудиоустройстве, который можно использовать для подключения к другому устройству вывода звука или микрофону. Основная функция линейного входа - помощь в записи звука или управление входящим звуком. Линейный вход также известен как вход звука, вход звука или вход микрофона

Эти файлы журналов обычно сохраняются в сжатой папке под названием Panther. (Точное расположение папки Panther в случае сбоя обновления зависит от того, на каком этапе была установлена программа установки, когда произошел сбой.) Если при установке произошел сбой и выполняется откат к предыдущей версии Windows, файлы журнала сохраняются в папке с именем $ windows

Установка в браузере Chrome для ОС Windows Запускается мастер импорта сертификата. Выберите файл сертификата и завершите работу мастера. Установленный сертификат будет отображаться на вкладке «Доверенные корневые центры сертификации»

Решение Нажмите и удерживайте кнопку уменьшения громкости при запуске. Безопасный режим успешно введен, если в левом нижнем углу отображается Безопасный режим. Перезагрузите устройство, чтобы выйти из безопасного режима

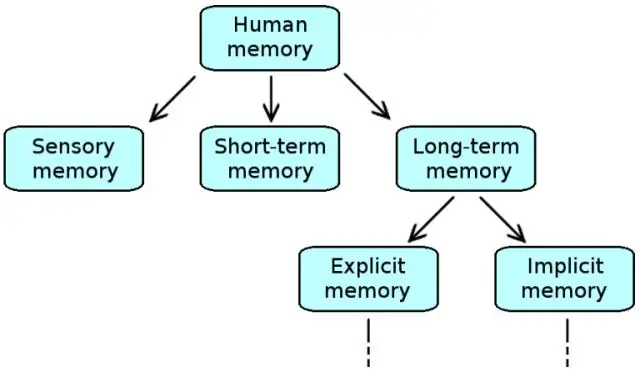

Неявную память иногда называют бессознательной памятью или автоматической памятью. Неявная память использует прошлый опыт, чтобы запоминать вещи, не думая о них. Примеры включают использование зеленого для запоминания травы и красного для запоминания яблока

Из Википедии, бесплатной энциклопедии. Теории развития, общие для предметной области, предполагают, что люди рождаются с механизмами в мозгу, которые существуют, чтобы поддерживать и направлять обучение на широком уровне, независимо от типа изучаемой информации

Жюри присудило Apple 533,3 миллиона долларов за нарушение Samsung так называемых патентов на дизайн и 5,3 миллиона долларов за нарушение так называемых служебных патентов