Модель данных определяется как архитектурно структурированный способ хранения данных в приложении. Платформа Salesforce предоставляет стандартную модель, которая позволяет настраивать модели данных для пользовательских функций. Моделирование данных: придайте данным структуру - поля, объекты и отношения в Salesforce Org. Последнее изменение: 2025-01-22 17:01

Функциональная точка (FP) - это единица измерения, выражающая объем бизнес-функций, которые информационная система (как продукт) предоставляет пользователю. FP измеряют размер программного обеспечения. Они широко используются в качестве отраслевого стандарта для определения функциональных размеров. Последнее изменение: 2025-01-22 17:01

Лучший ответ: самый большой внешний жесткий диск, который поддерживает PS4, может иметь размер до 8 ТБ, что является максимальной емкостью внешнего хранилища консоли. Последнее изменение: 2025-01-22 17:01

Датчики тела Обеспечивает доступ к данным о вашем здоровье с помощью пульсометров, фитнес-трекеров и других внешних датчиков. Хорошо: фитнес-приложениям требуется это разрешение, чтобы отслеживать частоту сердечных сокращений во время тренировок, давать советы по здоровью и т. Д. Плохо: вредоносное приложение может шпионить за вашим здоровьем. Последнее изменение: 2025-01-22 17:01

Tiger Cash идеально подходит для любого студента, имеющего удостоверение личности Mizzou и проводящего время в университетском городке. TigerCard Manager позволяет пользователям вносить средства на предоплаченный счет, который можно использовать в магазине Mizzou Store, во всех местах службы общественного питания в кампусе и некоторых услугах в MizzouRec. Последнее изменение: 2025-01-22 17:01

О: Если вы получаете доступ к службам Oath как зарегистрированный пользователь (например, у вас есть учетная запись и вход в систему для доступа к таким службам, как Messenger, Yahoo Mail, AOL Mail и другим), вам необходимо принять новые Условия использования Oath и Политика конфиденциальности Oath. Эти изменения вступают в силу для вошедших в систему пользователей, как только они согласятся. Последнее изменение: 2025-01-22 17:01

Oracle VirtualBox, ранее называвшаяся SunVirtualBox, - это платформа виртуализации с открытым исходным кодом, которая позволяет запускать несколько операционных систем на одном компьютере. Если вы переходите с VMware на VirtualBox, вы можете импортировать или читать виртуальную машину VMware в VirtualBox. Последнее изменение: 2025-01-22 17:01

Администраторы баз данных (DBA) используют специализированное программное обеспечение для хранения и организации данных. Роль может включать планирование емкости, установку, настройку, проектирование базы данных, миграцию, мониторинг производительности, безопасность, устранение неполадок, а также резервное копирование и восстановление данных. Последнее изменение: 2025-01-22 17:01

Переполнение действий на панели действий обеспечивает доступ к менее часто используемым действиям вашего приложения. Значок переполнения появляется только на телефонах, у которых нет аппаратных клавиш меню. Телефоны с клавишами меню отображают переполнение действий, когда пользователь нажимает клавишу. Переполнение действия закреплено с правой стороны. Последнее изменение: 2025-01-22 17:01

термит В связи с этим как называется белый муравей? Гнезда термитов обычно известный как terminarium или термитария. В более раннем английском термиты были известный как "древесина муравьи " или " белые муравьи ". Последнее изменение: 2025-01-22 17:01

В SQL Server синоним - это псевдоним или альтернативное имя для объекта базы данных, такого как таблица, представление, хранимая процедура, определяемая пользователем функция и последовательность. Синоним дает вам много преимуществ, если вы используете его правильно. Последнее изменение: 2025-01-22 17:01

Псевдоним индекса - это вторичное имя, используемое для ссылки на один или несколько существующих индексов. Большинство API-интерфейсов Elasticsearch принимают псевдоним индекса вместо имени индекса. Последнее изменение: 2025-01-22 17:01

Идеально для программистов Linux поддерживает почти все основные языки программирования (Python, C / C ++, Java, Perl, Ruby и т. Д.). Более того, он предлагает широкий спектр приложений, полезных для целей программирования. Терминал Linux превосходит использование командной строки Windows для разработчиков. Последнее изменение: 2025-01-22 17:01

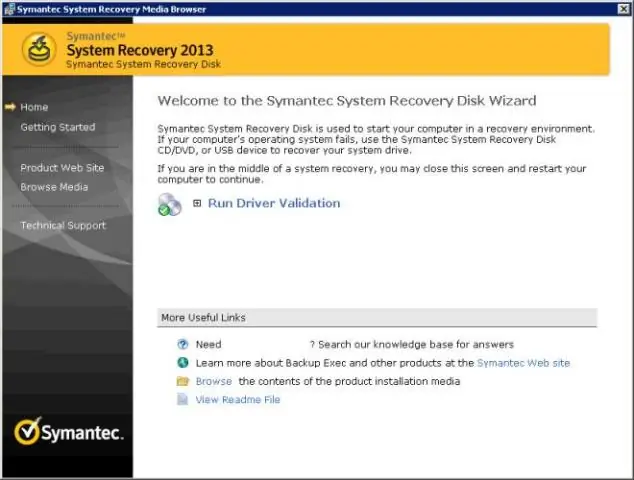

Как только вы войдете в Ghost, выполните следующие действия, чтобы создать изображение локально: Нажмите OK на информационном экране Ghost. Щелкните Local. Щелкните Диск. Щелкните «В изображение». Выберите диск, изображение которого хотите сохранить, и нажмите OK. Перейдите к внешнему устройству, на котором вы хотите сохранить изображение, и укажите имя файла. Нажмите кнопку "Сохранить". Последнее изменение: 2025-01-22 17:01

Supremo представляет собой небольшой исполняемый файл, который не требует установки и настройки маршрутизаторов или межсетевых экранов. БЕЗОПАСНО. Подключайтесь к удаленному устройству и передавайте файлы в полной безопасности благодаря 256-битному алгоритму AES и совместимости с UAC. Последнее изменение: 2025-01-22 17:01

Щелкните вкладку серверов в eclipse, а затем дважды щелкните сервер, указанный там. Выберите вкладку порта на открывшейся странице конфигурации. Измените порт на любой другой. Перезагрузите сервер. Последнее изменение: 2025-01-22 17:01

Одна из основных причин, по которой медсестры уделяют внимание информатике, - это появление национальной системы электронных медицинских карт. Как минимум, медсестры должны знать, как документировать уход за пациентом, и соблюдать соответствующие меры предосторожности в отношении конфиденциальности в компьютерной системе больницы. Последнее изменение: 2025-01-22 17:01

SafeBack - это программный инструмент, который используется для хранения компьютерных доказательств. Исходная версия SafeBack используется всеми крупными военными агентствами США, спецслужбами США и тысячами правоохранительных органов по всему миру. Последнее изменение: 2025-01-22 17:01

Нажмите на значок шестеренки вверху любой страницы Gmail и выберите Настройки почты. Щелкните Учетные записи и импорт. Щелкните Изменить параметры восстановления пароля в разделе «Изменить параметры учетной записи». Нажмите "Изменить" в разделе "Контрольный вопрос". Заполните форму и нажмите Сохранить, чтобы внести изменения. Последнее изменение: 2025-01-22 17:01

Инкрементное резервное копирование - это резервное копирование, при котором последующие копии данных содержат только ту часть, которая изменилась с момента создания предыдущей резервной копии. Когда необходимо полное восстановление, для процесса восстановления потребуется последняя полная резервная копия плюс все инкрементные резервные копии до точки восстановления. Последнее изменение: 2025-01-22 17:01

С планом Verizon Plan Unlimited вы получаете 15 ГБ высокоскоростных данных 4G LTE для мобильных точек доступа и Jetpacks в каждом платежном цикле. После использования 15 ГБ данных 4G LTE скорость передачи данных мобильной точки доступа будет снижена до 600 Кбит / с до конца цикла выставления счетов. Последнее изменение: 2025-01-22 17:01

Резюме. Угроза - это любая деятельность, которая может привести к потере / повреждению данных или нарушению нормальных бизнес-операций. Есть физические и нефизические угрозы. Физические угрозы вызывают повреждение оборудования и инфраструктуры компьютерных систем. Примеры включают кражи, вандализм и стихийные бедствия. Последнее изменение: 2025-01-22 17:01

Как использовать: Удерживая клавишу Alt (вправо или влево), нажмите букву с ударением. Для заглавных букв, удерживая клавиши Shift и Alt, нажмите букву с ударением. Для символов удерживайте нажатой клавишу Alt и нажмите букву с символом. Последнее изменение: 2025-01-22 17:01

Fitbit Ace отслеживает шаги, активные минуты и сон и отображает статистику на ярком, легко читаемом дисплее. Последнее изменение: 2025-01-22 17:01

Единственный способ сделать это - уменьшить громкость с помощью кнопок на левой стороне iPhone Xs, iPhone Xs Max и iPhone Xr, пока он не загрузится в режим вибрации. Если звук в телефоне отключен, звук затвора камеры перестанет издавать щелчки, когда вы делаете снимки. Последнее изменение: 2025-01-22 17:01

Щелкните объект правой кнопкой мыши, выберите «Добавить новое» и выберите «Сложное свойство». К сущности добавляется свойство сложного типа с именем по умолчанию. Свойству присваивается тип по умолчанию (выбранный из существующих сложных типов). Присвойте свойству желаемый тип в окне «Свойства». Последнее изменение: 2025-01-22 17:01

Базы данных для образования От начальных школ до колледжей образовательные учреждения используют базы данных для отслеживания учеников, оценок, переводов, транскриптов и других данных об учениках. Существуют даже специализированные пакеты баз данных, предназначенные для школ и колледжей. Последнее изменение: 2025-01-22 17:01

Частная VLAN. Виртуальная локальная сеть (VLAN) используется для разделения широковещательного домена на меньший домен на уровне 2. Только (все) хосты, принадлежащие одной VLAN, могут связываться друг с другом, в то время как для связи с другими хостами VLAN выполняется маршрутизация Inter Vlan. Последнее изменение: 2025-01-22 17:01

Виртуальная машина Microsoft® - это механизм программного обеспечения, на котором выполняется код Java. Компакт-диск с виртуальными машинами Microsoft был включен в несколько предыдущих версий операционных систем Microsoft. Компакт-диск Microsoft virtualmachine больше не доступен. Последнее изменение: 2025-01-22 17:01

Найдите и замените текст. Перейдите на главную> Заменить или нажмите Ctrl + H. Введите слово или фразу, которую хотите найти в поле поиска. Введите новый текст в поле "Заменить". Нажимайте «Найти далее», пока не дойдете до слова, которое хотите обновить. Выберите "Заменить". Чтобы обновить все экземпляры сразу, выберите «Заменить все». Последнее изменение: 2025-01-22 17:01

Для загрузки изображений в фоторамку Pandigital вам понадобится USB-накопитель с изображениями, карта памяти SD с изображениями или устройство, использующее Bluetooth и имеющее изображения на нем. Последнее изменение: 2025-01-22 17:01

Воск, масло CBD, гашиш и все формы марихуаны - все они теперь являются частью классификации Списка I. пять лет в федеральной пенитенциарной системе - менее 50 граммов. Последнее изменение: 2025-01-22 17:01

Байт может представлять 256 (28) различных значений, например неотрицательные целые числа от 0 до 255 или целые числа со знаком от &минус; 128 до 127. Последнее изменение: 2025-01-22 17:01

Вот 8 основных способов, которые доказали домовладельцы для безопасной доставки посылок. Используйте запирающиеся шкафчики Smart Package или круглосуточный магазин. Установите камеры безопасности, чтобы предотвратить кражу пакетов. Доставка пакетов на рабочее место / в офис. Получите ключ Amazon для доставки вашего пакета. Требовать подписи при доставке, чтобы остановить кражу пакета. Последнее изменение: 2025-01-22 17:01

Последняя удачная конфигурация сохраняет важную систему и реестр каждый раз, когда вы выключаете компьютер и Windows успешно завершает работу. Это влияет только на системные настройки и не вносит никаких изменений в ваши личные данные. В то же время он не поможет вам восстановить удаленный файл или поврежденный драйвер. Последнее изменение: 2025-01-22 17:01

#ffffff Значение цвета RGB (255,255,255). Этот шестнадцатеричный цветовой код также является веб-безопасным цветом, равным #FFF. #ffffff название цвета Белый цвет. #ffffff шестнадцатеричный цвет: красный цвет - 255, зеленый - 255, синий - его RGB - 255. Последнее изменение: 2025-01-22 17:01

Scala не допускает множественного наследования как такового, но позволяет расширять множественные черты. Черты используются для разделения интерфейсов и полей между классами. Они похожи на интерфейсы Java 8. Классы и объекты могут расширять признаки, но признаки не могут быть созданы и, следовательно, не имеют параметров. Последнее изменение: 2025-01-22 17:01

Как это работает? Подобно поисковым машинам, которые отправляют сканеров в самые отдаленные уголки Интернета, мониторинг социальных сетей - это инструмент, основанный на алгоритмах, который сканирует сайты и постоянно их индексирует. После того, как сайты проиндексированы, их можно искать на основе запросов или строк. Последнее изменение: 2025-01-22 17:01

Обычные фильтры в Tableau не зависят друг от друга. Это означает, что каждый фильтр считывает все строки из исходных данных и создает свой собственный результат. Создает зависимый числовой фильтр или фильтр верхних N − Вы можете установить контекстный фильтр, чтобы он включал только интересующие данные, а затем установить числовой или верхний N-фильтр. Последнее изменение: 2025-01-22 17:01

Вот несколько причин, по которым у кого-то может быть два телефона: им проще вести все свои деловые операции на отдельном телефоне, чтобы они могли лучше организовать свою жизнь. Часто компании сами предоставляют своим клиентам дополнительный рабочий телефон. Последнее изменение: 2025-01-22 17:01