Оглавление:

- Автор Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:52.

- Последнее изменение 2025-01-22 17:39.

7 лучших практик безопасности баз данных

- Обеспечьте физическое безопасность базы данных .

- Используйте веб-приложение и база данных межсетевые экраны.

- Закалите свой база данных в максимально возможной степени.

- Зашифруйте свои данные.

- Свести к минимуму стоимость базы данных .

- Управлять база данных доступ плотно.

- Аудит и мониторинг база данных деятельность.

Также знаете, что используется для защиты базы данных?

По сути, безопасность базы данных любая форма безопасность используется защищать базы данных и информацию, которую они содержат, от компрометации. Примеры того, как можно защитить хранимые данные, включают: Программное обеспечение - программное обеспечение использовал чтобы люди не могли получить доступ к база данных с помощью вирусов, взлома или других подобных процессов.

Во-вторых, каковы 5 ключевых шагов, которые помогут обеспечить безопасность базы данных? Вот пять вещей, которые вы можете сделать, чтобы обеспечить безопасность своей компании и информации о клиентах.

- Имейте надежные пароли. Самые сложные системы на Земле не могут защитить от неверного пароля.

- Зашифруйте свою базу данных.

- Не показывайте людям лазейку.

- Сегментируйте вашу базу данных.

- Контролируйте и проверяйте свою базу данных.

Также знаете, что такое безопасность на уровне базы данных?

Безопасность базы данных относится к различным мерам, предпринимаемым организациями для обеспечения базы данных защищены от внутренних и внешних угроз. Безопасность базы данных включает защиту база данных сам, данные, которые он содержит, его база данных система управления и различные приложения, которые к ней обращаются.

Какие 2 типа безопасности применяются к базе данных?

Базам данных подходят многие уровни и типы контроля информационной безопасности, в том числе:

- Контроль доступа.

- Аудит.

- Аутентификация.

- Шифрование.

- Контроль целостности.

- Резервные копии.

- Безопасность приложений.

- Безопасность базы данных с применением статистического метода.

Рекомендуемые:

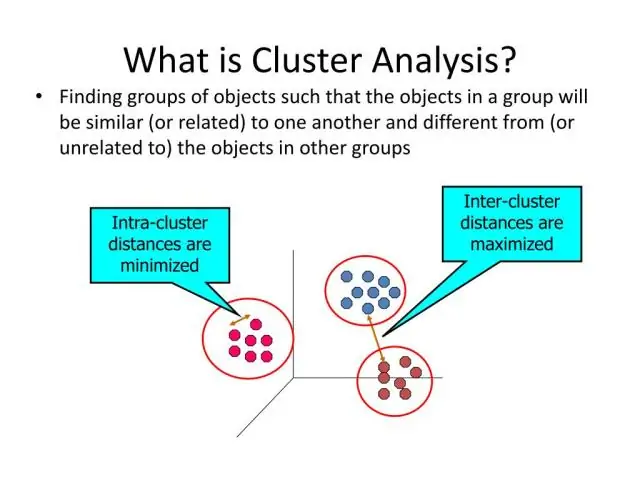

Каковы требования кластеризации при интеллектуальном анализе данных?

Основными требованиями, которым должен удовлетворять алгоритм кластеризации, являются: масштабируемость; работа с разными типами атрибутов; обнаружение кластеров произвольной формы; минимальные требования к знанию предметной области для определения входных параметров; способность справляться с шумом и выбросами;

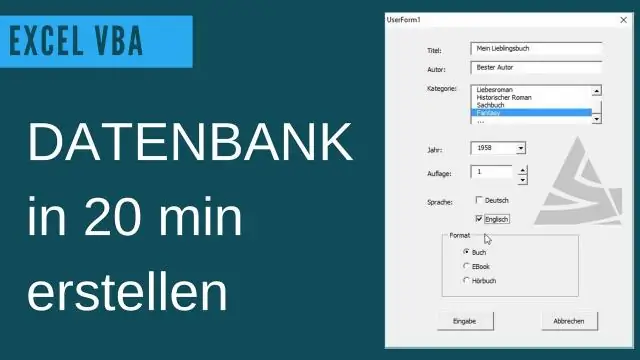

Каковы шаги по созданию реляционной базы данных?

7 Основные шаги по проектированию реляционной базы данных Определите назначение системы. Определите, какие объекты / таблицы будут включены. Определите, какие атрибуты / поля будут включены. Определите уникальные поля (первичные ключи). Определите отношения между таблицами. Уточните дизайн (нормализация) Заполните таблицы необработанными данными

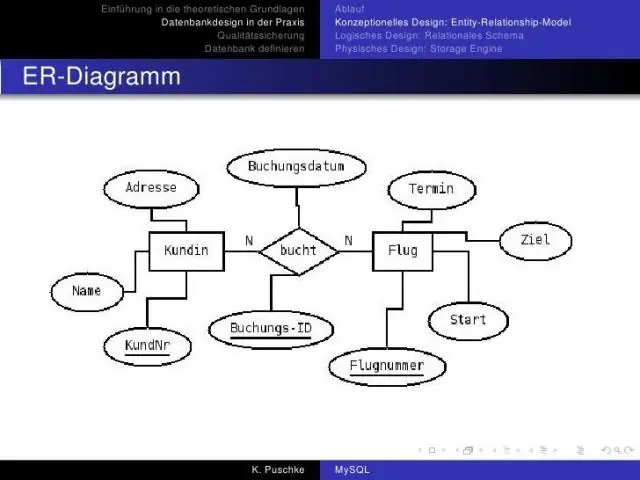

Что такое логический дизайн базы данных и физический дизайн базы данных?

Логическое моделирование базы данных включает в себя: ERD, диаграммы бизнес-процессов и документация отзывов пользователей; тогда как моделирование физических баз данных включает; схема модели сервера, документация по проектированию базы данных и документация для отзывов пользователей

Каковы пять основных функций администратора базы данных?

Роль может включать планирование емкости, установку, настройку, проектирование базы данных, миграцию, мониторинг производительности, безопасность, устранение неполадок, а также резервное копирование и обнаружение данных

Каковы два ключевых требования для записи аудита SQL Server в журнал безопасности Windows?

Есть два ключевых требования для записи аудита сервера SQL Server в журнал безопасности Windows: Параметр доступа к объекту аудита должен быть настроен для регистрации событий. Учетная запись, под которой работает служба SQL Server, должна иметь разрешение на создание аудита безопасности для записи в журнал безопасности Windows