Оглавление:

- Автор Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:52.

- Последнее изменение 2025-01-22 17:39.

Запрос метод Считается " идемпотент "если предполагаемый эффект на сервер нескольких идентичных запросов с этим метод такой же, как эффект от одного такого запроса. Запроса методы определяется этой спецификацией, PUT, DELETE и безопасный запрос методы идемпотентны.

Кроме того, что такое идемпотентный метод в терминологии

Идемпотентные методы An идемпотентный метод это HTTP метод который можно вызывать много раз без разных результатов. Это не имело бы значения, если бы метод вызывается только один раз или десять раз. Результат должен быть таким же. Опять же, это относится только к результату, а не к самому ресурсу.

Во-вторых, что такое идемпотентные и безопасные методы HTTP и REST? Идемпотентные методы - может вызываться несколько раз с одним и тем же вводом и давать одинаковый результат. Безопасные методы - не изменяет ресурс на стороне сервера.

Просто так, какой HTTP-метод не идемпотентен?

Например, последовательность не - идемпотент если его результат зависит от значения, которое позже изменяется в той же последовательности. Последовательность, не имеющая побочных эффектов, идемпотент по определению (при условии, что на одном и том же наборе ресурсов не выполняются параллельные операции).

Каковы методы

Метод GET

- GET используется для запроса данных из указанного ресурса.

- GET - один из наиболее распространенных методов

- POST используется для отправки данных на сервер для создания / обновления ресурса.

- POST - один из наиболее распространенных методов

- PUT используется для отправки данных на сервер для создания / обновления ресурса.

Рекомендуемые:

Какие методы беспроводной безопасности используют шифрование TKIP?

Он был разработан для обеспечения более безопасного шифрования по сравнению с заведомо слабым Wired Equivalent Privacy (WEP), изначальным протоколом безопасности WLAN. TKIP - это метод шифрования, используемый в Wi-Fi Protected Access (WPA), который заменил WEP в продуктах WLAN

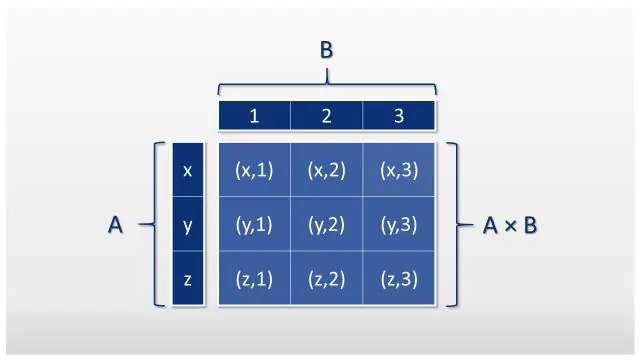

Какие операторы реляционного множества являются наиболее распространенными?

Основными операторами реляционных множеств являются объединение, пересечение и разность множеств. Все это можно реализовать в СУБД с помощью различных запросов

Являются ли методы организации информации, которые позволяют мозгу работать более эффективно?

СХЕМА. Существует множество различных типов схем, и все они имеют одну общую черту: схемы - это метод организации информации, позволяющий мозгу работать более эффективно. Когда схема активирована, мозг сразу же делает предположения о наблюдаемом человеке или объекте

Какие базы данных являются оперативными базами данных?

Операционная база данных является источником хранилища данных. Элементы в оперативной базе данных можно добавлять и удалять «на лету». Эти базы данных могут быть основаны на SQL или NoSQL, где последний ориентирован на операции в реальном времени

Какие типы запоминающих устройств являются магнитными носителями, которые являются твердотельными оптическими носителями?

Твердое состояние? Жесткие диски обычно представляют собой магнитные носители, приводы компакт-дисков почти всегда являются оптическими приводами, флэш-накопители являются основным и наиболее распространенным типом твердотельных носителей