- Автор Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:52.

- Последнее изменение 2025-01-22 17:39.

Все данные отправляются в виде открытого текста, который можно легко проанализировать. IMAP ( Протокол доступа к Интернет-сообщениям )− IMAP то же самое, что и SMTP по своим функциям, но он очень уязвим для сниффинга. Telnet − Telnet отправляет все (имена пользователей, пароли, нажатия клавиш) по сети в виде открытого текста и, следовательно, его можно легко проанализировать.

Точно так же что такое обнюхивание в безопасности?

Нюхать это процесс мониторинга и перехвата всех пакетов данных, проходящих через данную сеть. Снифферы используются сетевым / системным администратором для мониторинга и устранения неполадок сетевого трафика. Злоумышленники используют снифферы для перехвата пакетов данных, содержащих конфиденциальную информацию, такую как пароль, информацию об учетной записи и т. Д.

обнаруживается ли перехват пакетов? Если система запускает сниффер , его интерфейс будет в беспорядочном режиме. Тест работает следующим образом: отправьте пинг с правильным IP-адресом в сеть, но с неправильным MAC-адресом. в нюхать хозяин делает нюхать с интерфейсом, на котором включен TCP / IP, и, таким образом, он может отвечать на ICMP пакет.

Тогда что за DNS-сниффинг?

DNS спуфинг - это форма взлома компьютерной безопасности, при которой поврежденные данные Системы доменных имен вводятся в DNS кэш преобразователя, в результате чего сервер имен возвращает неверную запись результата. Это приводит к перенаправлению трафика на компьютер злоумышленника (источник в Википедии).

Что такое сниффинг и спуфинг?

Спуфинг а также Нюхать это разновидности кибератак. Простыми словами, Спуфинг означает притворяться кем-то другим. Нюхать означает незаконно подслушивать чужой разговор.

Рекомендуемые:

Какие информационные системы уязвимы для ошибок уничтожения и злоупотреблений?

Информационная система уязвима для разрушения, ошибок и злоупотреблений, потому что это один из типов цифровых данных. Он также более уязвим, потому что практически открыт для всех. Хакеры могут проводить атаки типа «отказ в обслуживании» (DoS) или проникать в корпоративные сети, вызывая серьезные сбои в работе системы

Какие четыре наиболее распространенных метрических префикса?

Префиксы Префикс Обозначение Имя гига G миллиард мега M миллион килограмм k тысяча один, единица

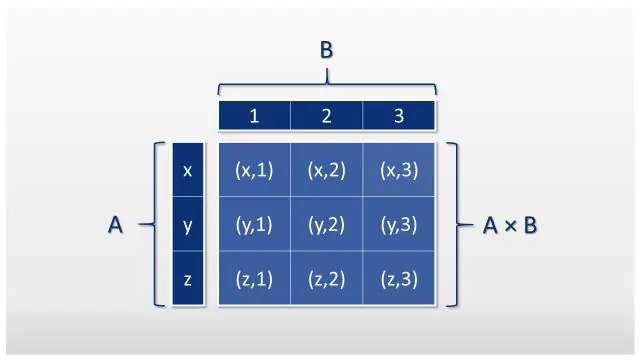

Какие операторы реляционного множества являются наиболее распространенными?

Основными операторами реляционных множеств являются объединение, пересечение и разность множеств. Все это можно реализовать в СУБД с помощью различных запросов

Какие протоколы используются в Интернете для передачи веб-страниц с веб-серверов?

Протокол передачи гипертекста (HTTP) используется веб-серверами и браузерами для передачи веб-страниц через Интернет

Какие два наиболее распространенных метода подачи документов?

У вас есть два основных метода: прямая подача и рисованная подача