- Автор Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:52.

- Последнее изменение 2025-01-22 17:38.

Троянский конь не реплицируется программа что кажется законным , но на самом деле выполняет злонамеренный и незаконная деятельность при исполнении. Злоумышленники используют троянских коней для кражи информации о пароле пользователя или могут просто уничтожить программы или данные на жестком диске.

Аналогичным образом, является ли какая-либо компьютерная программа вредоносной или вредоносной?

Черви - это разновидность вредоносное ПО похожи на вирусы, самовоспроизводящиеся, чтобы распространяться на другие компьютеры над сетью, обычно причиняя вред, уничтожая данные и файлы. ATrojan, или троянский конь, - один из самых опасных вредоносное ПО типы. Обычно он представляет собой что-то полезное, чтобы обмануть вас.

Кроме того, какая форма вредоносного ПО копирует себя и нуждается в хост-файле для перемещения? Червь - это тип вируса, он также копирует себя а также странствия система в систему. Черви - это отдельный компьютер вредоносное ПО это не нужно хозяин распространять. Для его выполнения не нужна человеческая помощь. черви копировать себя и распространяется автоматически с помощью сети или учетной записи электронной почты пользователя.

Учитывая это, является ли акт получения несанкционированного доступа?

«В акт получения несанкционированного доступа к компьютерным системам (взлом) не следует вводить уголовную ответственность при условии отсутствия повреждений ». «Ущерб» определяется как любой политический, эмоциональный, физический или финансовый ущерб, причиненный в результате умышленных или непреднамеренных причин.

Какой термин означает изъян в программировании?

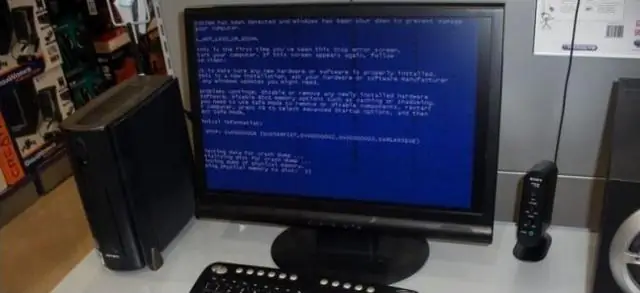

А программное обеспечение ошибка это ошибка, недостаток , отказили вина в компьютерная программа или система, которая заставляет ее давать неправильный или неожиданный результат или вести себя непредусмотренным образом.

Рекомендуемые:

Что на самом деле представляет собой набор более мелких функций промежуточного программного обеспечения, которые устанавливают заголовки HTTP-ответов, связанные с безопасностью?

Шлем на самом деле представляет собой просто набор более мелких функций промежуточного программного обеспечения, которые устанавливают заголовки HTTP-ответа, связанные с безопасностью: csp устанавливает заголовок Content-Security-Policy, чтобы помочь предотвратить атаки межсайтовых сценариев и другие межсайтовые инъекции

Как на самом деле выглядят снежинки?

Коллекция снежинок, автоматически сфотографированных по мере их падения. Более округлые структуры в этих снежинках вызваны ободком, когда тысячи крошечных капелек в облаках покрывают снежинку, образуя гранулу, известную как крупа. Каждый набор из трех изображений представляет собой одну снежинку, рассматриваемую с трех сторон

Какие провода на самом деле используются в cat5?

Кабели Ethernet Cat 5 имеют восемь проводов (четыре пары), но в соответствии со стандартами 10BaseT и 100BaseT (10 Мбит / с и 100 Мбит / с соответственно) фактически используются только четыре (две пары) этих проводов. Одна пара используется для передачи данных, а другая пара - для приема данных

Что на самом деле означают облачные вычисления?

Проще говоря, облачные вычисления означают хранение и доступ к данным и программам через Интернет, а не через жесткий диск вашего компьютера. Облако - это просто метафора Интернета. Когда вы храните данные или запускаете программы с жесткого диска, это называется локальным хранилищем и вычислениями

Что на самом деле означает термин вскрытие?

Рассечение. Рассечение - это процесс разделения чего-либо на части. Давайте на мгновение разберем это слово. Dis- означает «отделить», а «разрез» означает «разрезать», которые вместе образуют определение рассечения: «разрезать». Когда вы разрезаете что-то на части, вы делаете вскрытие